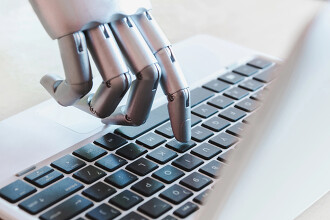

Один из главных компонентов антивируса Avast отключён из-за уязвимости. Под угрозой 400 млн ПК

Разработчики решили деактивировать уязвимый обработчик JavaScript, поскольку его можно использовать для распространения «червя». Когда выйдет патч, пока не ясно.

На функциональности не скажется. Наверное...

Разработчики антивируса Avast были вынуждены полностью деактивировать один из ключевых компонентов в своём программном пакете в связи с обнаружением в нём серьёзнейшей уязвимости, которую, к тому же, весьма легко эксплуатировать. Разработчики утверждают, что в целом на функциональности антивируса это не сказывается, но обещают выпустить патч через какое-то время.

Уязвимость выявлена в модуле анализа и обработки скриптов JavaScript. Этот модуль предназначен для выявления вредоносных скриптов до их запуска браузером или почтовым клиентом.

Как выяснили эксперты Google Project Zero - Тавис Орманди (Tavis Ormandy) и Натали Сильванович (Natalie Silvanovich), уязвимость может быть использована для удалённого запуска произвольного кода в контексте антивируса; а поскольку главный процесс Avast - AvastSvc.exe - запускается с привилегиямми SYSTEM, с теми же привилегиями может быть запущен и вредоносный код.

«Несмотря на высокие привилегии и функции обработки ненадёжного ввода... [процесс] не заизолирован в сэндбоксе и снабжён довольно слабыми средствами противодействия ошибкам. Любые уязвимости в этом процессе являются критическими, и удалённым злоумышленникам легко до них добраться», - написал Орманди.

Тривиальная эксплуатация

Эксплуатация уязвимости, по его мнению, будет иметь сугубо тривиальный характер: злоумышленнику понадобится лишь отправить потенциальной жертве с установленным Avast файл JS или WSH и как-либо заставить открыть его, или заманить на сайт с вредоносным кодом JavaScript.

Антивирус запустит этот код внутри своего интерпретатора для анализа, что приведёт к запуску вредоносного кода с уровнем привилегий SYSTEM.

Позднее он заявил, что смог извлечь интерпретатор JavaScript из Avast и портировать его под Linux. И добавил, что вполне возможным будет создать «червя», который сможет атаковать все 400 млн установок Avast в мире.

В самой компании Avast заявили, что в целом на эффективности их антивируса отключение одного модуля не скажется, поскольку в их решении реализован принцип многослойной защиты. О сроках выпуска патча информации пока нет.

«Уязвимости в антивирусах - это всегда крупная проблема, поскольку они по определению функционируют на очень низком уровне - то есть, с очень высокими привилегиями, - говорит Анастасия Мельникова, эксперт по информационной безопасности компании SEC Consult Services. - Пользователи ожидают, что антивирусы защитят их от проблем, а не создадут новые, однако, это в любом случае программы, написанные людьми, и ошибки неизбежны. Судя по всему, в данном случае имеет место ещё и архитектурный недочёт, связанный с недостаточной защищённостью основного процесса антивируса. Хотелось бы надеяться, что, помимо исправления ошибки в самом интерпретаторе JavaScript, будет усилена и защита основного процесса».

Поделиться

Поделиться