Больше половины кибератак проводятся вручную, без вредоносного ПО. Обычные способы борьбы с ними бесполезны

Около 51% целенаправленных атак в 2019 г. производились без использования традиционных вредоносных программ, утверждают в Crowdstrike. Злоумышленники, как в прошлом, работают вручную, используя легитимные сетевые инструменты. Бороться с этим гораздо сложнее, чем с атаками, в которых вредоносное ПО используется.51% ручной работы

По утверждению экспертов компании Crowdstrike, больше половины целевых атак в 2019 г. производились без использования вредоносного ПО. Такие атаки производились вручную, с использованием легитимных инструментов и украденных ранее логинов и паролей. Злоумышленники тем самым успешно маскировались под легитимных пользователей.

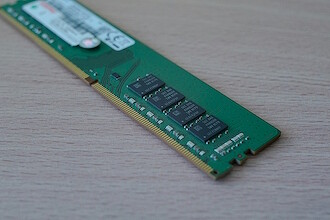

Как атаки «без вредоносов» в Crowdstrike рассматривают те, которые не подразумевают размещения вредоносных файлов или их фрагментов на компьютерном диске. При этом иногда в таких атаках вредоносный код всё же используется, но запускается исключительно из памяти.

По мнению экспертов, это очень скверная новость для потенциальных жертв таких атак, поскольку стандартные средства борьбы с кибератаками в таких случаях бесполезны.

По словам Майкла Сентонаса (Michael Sentonas), технического директора CrowdStrike, количество таких «атак без вреодносов» растёт по мере того как злоумышленники находят способы обходить традиционные защитные средства. «Теперь, впрочем, они начинают обходить и антивирусы «следующих поколений», - добавил эксперт. - «Это приводит к значительному росту числа атак без использования вредоносов. Если их количество превзойдёт 60%, это уже станет крупной проблемой».

Только с помощью специальных инструментов

Отражать «ручные» атаки позволяют только специализированные системы, призванные обнаруживать атипичное поведение в инфраструктуре. Но эти решения доступны далеко не каждому бизнесу или государственным учреждениям (по крайней мере, относящимся к первому эшелону).

В США, между тем, упомянутые 60% уже давно пройденный этап - около трёх четвертей целевых атак произошли без использования вредоносных программ.

«Целевые атаки составляют абсолютное меньшинство киберинцидентов, но при этом именно на них приходится основной ущерб, - говорит Алексей Водясов, эксперт по информационной безопасности компании SEC Consult Services. - «Ручные» атаки, к тому же, производят обычно очень серьёзные и высокомотивированные профессионалы, которые рано или поздно найдут способ проникнуть в интересующие их сети. Идеальной защиты не существует, но есть способы снизить вероятность атаки: во-первых, это постоянное обучение персонала основам компьютерной безопасности; во-вторых, использование средств маскировки сетевой инфраструктуры. К таким, например, относится платформа CyberTrap, позволяющая сбивать злоумышленников с толку и и заманивать их в ложную, заведомо уязвимую часть инфраструктуры, где все их действия можно контролировать, изучать и, при необходимости, блокировать».

Поделиться

Поделиться